DDoS là gì? Cách hoạt động của DDoS

DDoS là gì ?

DDoS hay Distributed Denial-of-Service là viết tắt của “Tấn công từ chối dịch vụ phân tán.” Đây là một hình thức tấn công mạng mà kẻ tấn công sử dụng nhiều hệ thống máy tính hoặc thiết bị bị xâm phạm (thường được gọi là botnet) để đồng loạt gửi một lượng lớn lưu lượng truy cập đến một máy chủ, trang web hoặc hệ thống mạng. Mục tiêu của cuộc tấn công là làm quá tải hệ thống, khiến nó chậm lại hoặc ngừng hoạt động, từ đó ngăn chặn người dùng hợp pháp truy cập vào dịch vụ.

Cách thức hoạt động của DDoS

Trong một cuộc tấn công Distributed Denial-of-Service (DDoS) điển hình, kẻ tấn công khai thác các lỗ hổng trong một hệ thống máy tính để tạo ra một “hệ thống chủ” điều phối cuộc tấn công. Hệ thống chủ này sẽ tìm kiếm và xâm nhập vào các hệ thống khác có lỗ hổng, thường thông qua phần mềm độc hại hoặc bằng cách khai thác các phương pháp xác thực yếu, chẳng hạn như đoán mật khẩu mặc định trên các thiết bị phổ biến.

Khi một hệ thống bị xâm phạm, nó trở thành zombie hoặc bot. Kẻ tấn công sau đó thiết lập một máy chủ điều khiển và quản lý để quản lý mạng lưới các thiết bị bị xâm phạm này, gọi chung là botnet. Người kiểm soát botnet thường được gọi là botmaster. Thuật ngữ này cũng có thể chỉ đến hệ thống đầu tiên bị xâm nhập, được sử dụng để điều khiển hoạt động của các bot khác trong botnet.

Botnet có thể có kích thước từ vài bot cho đến hàng trăm ngàn bot, không có giới hạn cứng nhắc về quy mô. Khi botnet đã được thiết lập, kẻ tấn công có thể tạo ra một khối lượng lưu lượng lớn từ các thiết bị bị xâm nhập để làm ngập mục tiêu, hiệu quả là khiến nó ngừng hoạt động.

Điều thú vị là, ảnh hưởng của một cuộc tấn công DDoS không chỉ giới hạn ở mục tiêu chính. Các thiết bị giúp định tuyến lưu lượng độc hại cũng có thể gặp phải sự suy giảm dịch vụ, ngay cả khi chúng không phải là mục tiêu chính của cuộc tấn công.

Các dạng DDoS

Các cuộc tấn công DDoS có thể được phân loại thành ba nhóm chính:

- Tấn công mạng (Network-centric or volumetric attacks): Những cuộc tấn công này nhằm làm quá tải băng thông của tài nguyên mục tiêu bằng cách gửi một lượng lớn gói tin. Chẳng hạn, trong tấn công khuếch đại DNS (DNS amplification attack), máy chủ DNS nhận yêu cầu từ địa chỉ IP của mục tiêu và phản hồi với số lượng lớn, dẫn đến việc tiêu tốn băng thông của mục tiêu.

- Tấn công giao thức (Protocol attacks): Tập trung vào việc khai thác các lỗ hổng trong các giao thức mạng hoặc lớp truyền tải, loại tấn công này làm cho tài nguyên mục tiêu bị quá tải. Ví dụ, trong tấn công SYN flood, một lượng lớn các gói tin yêu cầu kết nối được gửi đến địa chỉ IP mục tiêu, kéo dài quá trình thiết lập kết nối TCP mà không bao giờ hoàn tất do lưu lượng yêu cầu quá nhiều.

- Tấn công lớp ứng dụng (Application layer attacks): Trong loại tấn công này, các dịch vụ ứng dụng hoặc cơ sở dữ liệu bị quá tải với số lượng lớn yêu cầu ứng dụng. Một ví dụ tiêu biểu là tấn công HTTP flood, trong đó nhiều trang web được làm mới liên tục cùng một lúc, gây ra tình trạng từ chối dịch vụ.

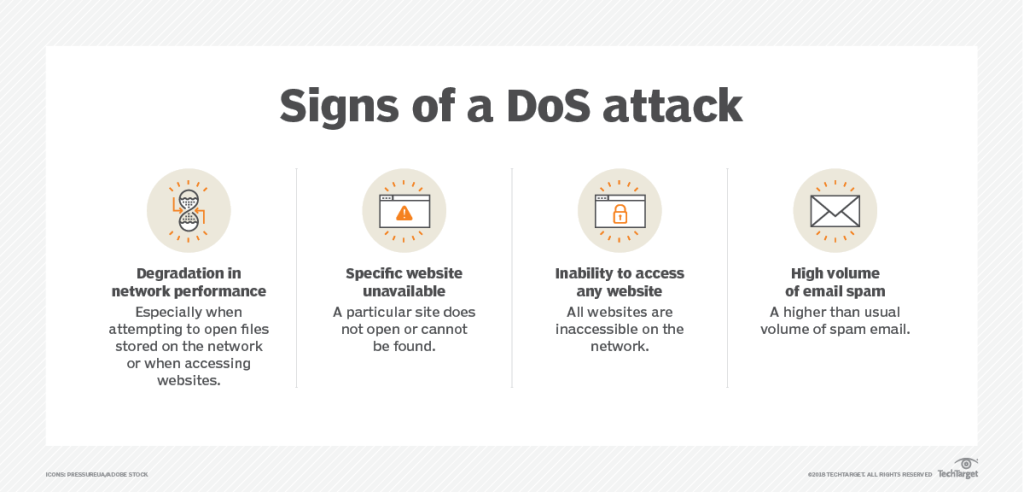

Cách nhận biết DDoS

Các cuộc tấn công DDoS thường gây ra vấn đề về tính khả dụng, và điều quan trọng là phân biệt giữa các vấn đề hoạt động thông thường và các cuộc tấn công DDoS. Đôi khi, một cuộc tấn công DDoS có thể có vẻ bình thường, do đó, việc phân tích lưu lượng chi tiết là cần thiết để xác định xem có phải là tấn công hay không và phương pháp tấn công là gì.

- Nhiều yêu cầu từ các địa chỉ IP cụ thể: Một hoặc nhiều địa chỉ IP thực hiện nhiều yêu cầu liên tiếp trong khoảng thời gian ngắn.

- Lưu lượng gia tăng từ các nhóm người dùng giống nhau: Ví dụ, nếu có lưu lượng lớn từ người dùng sử dụng thiết bị tương tự, đến từ cùng một vị trí địa lý hoặc trình duyệt giống nhau.

- Máy chủ bị timeout khi thử nghiệm bằng dịch vụ ping: Điều này có thể cho thấy máy chủ không còn khả năng phản hồi.

- Phản hồi lỗi 503 HTTP: Lỗi này có nghĩa là máy chủ đang bị quá tải hoặc đang bảo trì.

- Dấu hiệu tăng vọt băng thông: Các bản ghi cho thấy sự gia tăng mạnh và liên tục trong băng thông không bình thường.

- Sự gia tăng lưu lượng vào những thời điểm: Điều này có thể là một chỉ báo của tấn công.

- Gia tăng bất thường về lưu lượng đến một điểm cuối hoặc trang web: Có thể cho thấy một cuộc tấn công tập trung vào lớp ứng dụng.

Phòng chống và bảo vệ DDoS

Các cuộc tấn công DDoS có thể gây ra những rủi ro lớn cho doanh nghiệp và để lại hậu quả lâu dài. Do đó, việc hiểu rõ các mối đe dọa, lỗ hổng và rủi ro liên quan đến các cuộc tấn công DDoS là rất quan trọng.

- Đánh giá bảo mật thường xuyên: Thực hiện các cuộc đánh giá an ninh để phát hiện và khắc phục các lỗ hổng liên quan đến DoS.

- Sử dụng các biện pháp kiểm soát bảo mật mạng: Áp dụng các dịch vụ từ các nhà cung cấp dịch vụ đám mây chuyên biệt trong việc ứng phó với các cuộc tấn công DDoS.

- Quản lý bản vá hiệu quả: Đảm bảo hệ thống luôn được cập nhật với các bản vá bảo mật mới nhất để giảm thiểu lỗ hổng.

- Đào tạo nhân viên về nhận thức an ninh: Thực hiện các bài kiểm tra để chống lại lừa đảo qua email và nâng cao nhận thức cho người dùng.

- Giám sát và cảnh báo mạng chủ động: Thiết lập các hệ thống theo dõi và cảnh báo để phát hiện sớm các dấu hiệu của tấn công.

Việc thực hiện các biện pháp này không chỉ giúp giảm thiểu tác động của các cuộc tấn công DDoS mà còn bảo vệ tổ chức khỏi nhiều mối đe dọa an ninh khác trên mạng.

Để bảo vệ an toàn trước các cuộc tấn công DDoS, việc hiểu rõ cách thức hoạt động và phân loại các loại tấn công này là rất quan trọng. Bài viết này Damon đã cung cấp các thông tin về DDoS là gì, cũng như các thông tin liên quan về DDoS.